Importancia y caracteristicas la seguridad en cada sitema operativo.

Cada sistema operativo tiene sus caracteristicas determinadas por la tipología de su nucleo, presentación, herramientas, etc.

«Dadas sus diferencias cada sistema operativo en particular ofrece mejoras de seguridad para sus usuarios.»

Windows

Windows

Windows (conocido generalmente como Windows o MS Windows) es el nombre de una familia de distribuciones de software para PC, Smartphone, servidores y sistemas empotrados, desarrollados y vendidos por Microsoft y disponibles para múltiples arquitecturas, tales como x86 y ARM. Desde un punto de vista técnico, no son sistemas operativos, sino que contienen uno (tradicionalmente MS-DOS, o el más actual cuyo núcleo es Windows NT) junto con una amplia variedad de software; no obstante, es usual (aunque no necesariamente correcto) denominar al conjunto como sistema operativo en lugar de distribución. Microsoft introdujo un entorno operativo denominado Windows el 20 de noviembre de 1985 como un complemento para MS-DOS en respuesta al creciente interés en las interfaces gráficas de usuario (GUI). Microsoft Windows llegó a dominar el mercado mundial de computadoras personales, con más del 90 % de la cuota de mercado, superando a Mac OS, que había sido introducido poco antes.

El 30 de septiembre de 2014, Microsoft presentó Windows 10, estando disponible desde ese día a usuarios avanzados que se suscribieran al programa Insider. Esta nueva versión del sistema operativo que llegó de forma oficial y gratuita a usuarios con licencia genuina de Windows 7, Windows 8 y Windows 8.1 así como a Insiders el 29 de julio de 2015, siendo la primera versión que busca la unificación de dispositivos (escritorio, portátiles, teléfonos inteligentes, tabletas y videoconsolas) bajo una experiencia común, con lo que se espera eliminar algunos problemas que se presentaron con Windows 8.1.

Bit Locker

desde Windows 7, el sistema ofrece la posibilidad de cifrar datos para evitar accesos indeseados a través de la herramienta BitLocker. Ofrece dos opciones de cifrado:

» En unidad de datos.

» En unidad de sistema.

Para conocer mas sobre Bit locker ingresa al video :

True Crypt

Otro software cifrado es TrueCrypt, el cual permite cifrar un volumen on-the-fly, que consiste en que los datos se encriptan automáticamente justo antes de que se guarden y son desencriptados justo después de que sean cargados, sin ninguna intervención del usuario.

Para conocer mas sobre el uso de esta herramienta visita el video:

Para el control de ejecución de aplicaciones y scripts podemos utilizar AppLocker. Esta potente herramienta se basa en tres condiciones de aplicación de reglas:

» Editor. Permite o deniega la ejecución basándose en la firma digital de los programas. » Ruta de acceso.

» Hash de archivo: Para verificar el origen del archivo.

Firewall

Por su parte, el firewall de Windows se descompone en dos interfaces de administración:

Básica

Se encuentran definidos tres tipos de perfiles para cada tipo de red.

o Perfil de dominio. El equipo está dentro del dominio y, por tanto, el firewall es más permisivo.

o Perfil privado. El equipo se encuentra en una red privada.

o Perfil público. El equipo se encuentra en una red pública y, por tanto, el firewall es mucho más restrictivo.

Avanzada

En la actualidad existen una gran variedad de antivirus, cuya función es detectar a tiempo el malware para minimizar los daños que pueda sufrir el sistema.

Los antivirus pueden ser de varios tipos en función de su comportamiento:

o Antivirus con banco de firmas de virus.

o Antivirus de prueba de integridad.

o Antivirus con análisis de comportamiento.

o Antivirus filtrante, polimorfismos.

o Los anti-antivirus.

Windows Server

Windows Server es una línea de productos para servidores, desarrollado por Microsoft Corporation. El nombre comercial se ha utilizado en las versiones de Microsoft Windows para servidores como las siguientes:

» Windows 2000. » Windows 2000 Server.

» Windows Server 2003.

» Windows Server 2008.

» Windows Server 2008 R2.

» Windows Server 2012.

» Windows Server 2016.

» Windows Small Business Server, sistema operativo basado en Windows Server con integración de software Microsoft Servers, para pequeñas empresas.

» Windows Essential Business Server, producto similar a Small Business Server, pero para empresas de tamaño medio.

» Windows Home Server, sistema operativo servidor para hogares diseñado para compartir archivos, transmisión multimedia, copias de seguridad automatizadas y acceso remoto.

En este sistema se definen dos modos de ejecución diferentes:

Kernel-Mode. Utilizado por el sistema operativo, con más privilegios.

User-Mode. Utilizado por los usuarios, con menos privilegios.

Active-Directory

Active Directory permite a los administradores establecer políticas a nivel de empresa, desplegar programas en muchos ordenadores y aplicar actualizaciones críticas a una organización entera. Un Active Directory almacena información de una organización en una base de datos central, organizada y accesible. Pueden encontrarse desde directorios con cientos de objetos para una red pequeña hasta directorios con millones de objetos.

Linux

Linux es un núcleo de un sistema operativo y clon de uso libre de Unix. En el uso común, «Linux» se refiere a su núcleo y software, entre ellos el de las herramientas de GNU, KDE, paquete de herramientas y el árbol de portes, LibreOffice el Sistema de ventanas X y muchos otros programas. Debido a esto, algunos, entre ellos Richard Stallman y el proyecto Debian, prefieren llamar a todo el sistema GNU/Linux. Linux es conocido mundialmente por sus ventajas sobre otros sistemas operativos, como mayor rendimiento, menor tasa de fallos, seguridad y gran soporte para todo tipo de hardware. No obstante, una de las mayores ventajas que ofrece es que el sistema operativo Linux es software libre, es decir, cualquier persona puede descargarse el código fuente de Internet o adquirir un CD de bajo coste con una versión del sistema operativo. El funcionamiento de Linux se basa principalmente en el kernel, el cual se puede definir como el corazón del sistema.

Cualquier persona puede descargar el kernel de Linux de Internet y compilarlo él mismo o descargar un parche para el kernel, el cual contiene información sobre las últimas actualizaciones realizadas desde la anterior versión del kernel.

En Linux, el usuario administrador es root y por tanto, dispone de todos los privilegios del sistema. Es posible afirmar que cualquier atacante desearía tener el control de root, ya que de esta forma tendría acceso a todos los servicios, dispositivos y cuentas de usuario.

Actualmente se producen millones de comunicaciones entre host de todo el mundo, y en esas comunicaciones puede haber intrusos que intenten recolectar datos ajenos.

Para detectar esas intrusiones existen los sistemas de detección de intrusos (IDS), que se pueden aglutinar en dos tipos:

» Basados en host. Residen y protegen un host en particular.

» Basados en red. Residen en uno o más host y protegen a todos los host conectados a su red.

No debemos olvidar que, en nuestra época, la información es un activo de gran valor, tanto para las empresas como para los particulares. Si se produjera un accidente que dañara la información, las consecuencias podrían ser catastróficas.

Para evitar las consecuencias derivadas de esta situación existen los backups, los cuales permiten restaurar un sistema de ficheros dañado al estado guardado en el último backup

Los archivos de registro de Linux, que se encuentran almacenados en los discos duros, contienen datos generados por los demonios del sistema, el kernel, etc. Dichos datos deben gestionarse mediante políticas de registro, ya que tienen una vida útil limitada.

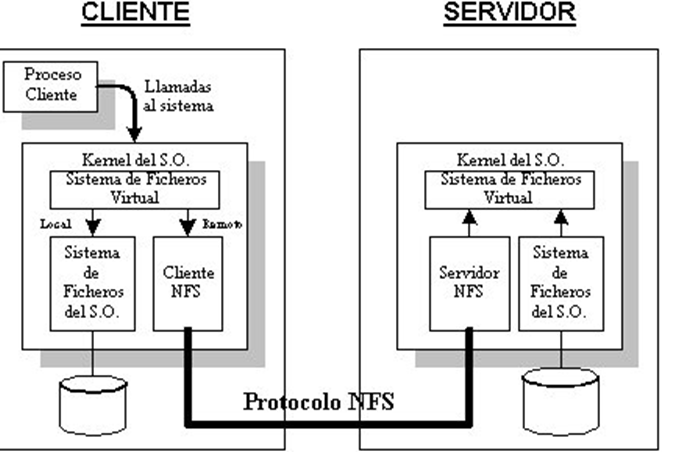

Los sistemas de archivos en red, NFS (Network File System), permiten que dos host Linux compartan sistemas de archivos, por lo tanto varias máquinas en una misma red podrán acceder a ficheros remotos como si se tratara de locales de una forma totalmente transparente para el usuario

En la arquitectura NFS intervienen al menos dos actores:

Servidor. Que almacena los archivos compartidos.

Clientes. Que acceden de forma remota a los datos del servidor.

Raid

Para asegurar los datos que se encuentran almacenados dentro de los discos se utiliza RAID que permite utilizar varios discos como si fueran un único disco grande, distribuyendo o replicando los datos almacenados, con lo que se mejorará la seguridad y disponibilidad de los datos.

Host Bastión

Un host bastión consiste en un host ejecutando una aplicación con el fin de asegurar una red de computadores. Esta aplicación permite convertir casi cualquier máquina en un cortafuegos, router u ordenador de propósito general.